클락-윌슨 모델: Difference between revisions

From CS Wiki

No edit summary |

|||

| (3 intermediate revisions by 2 users not shown) | |||

| Line 1: | Line 1: | ||

[[분류:보안]] | [[분류:보안]] | ||

;Clark-Wilson Model | ;Clark-Wilson Model | ||

;금융·상업 환경에서 적용되는 무결성 중심의 [[접근통제 모델]] | ;금융·상업 환경에서 적용되는 무결성 중심의 [[접근통제 모델]] | ||

== 구성 == | ==구성== | ||

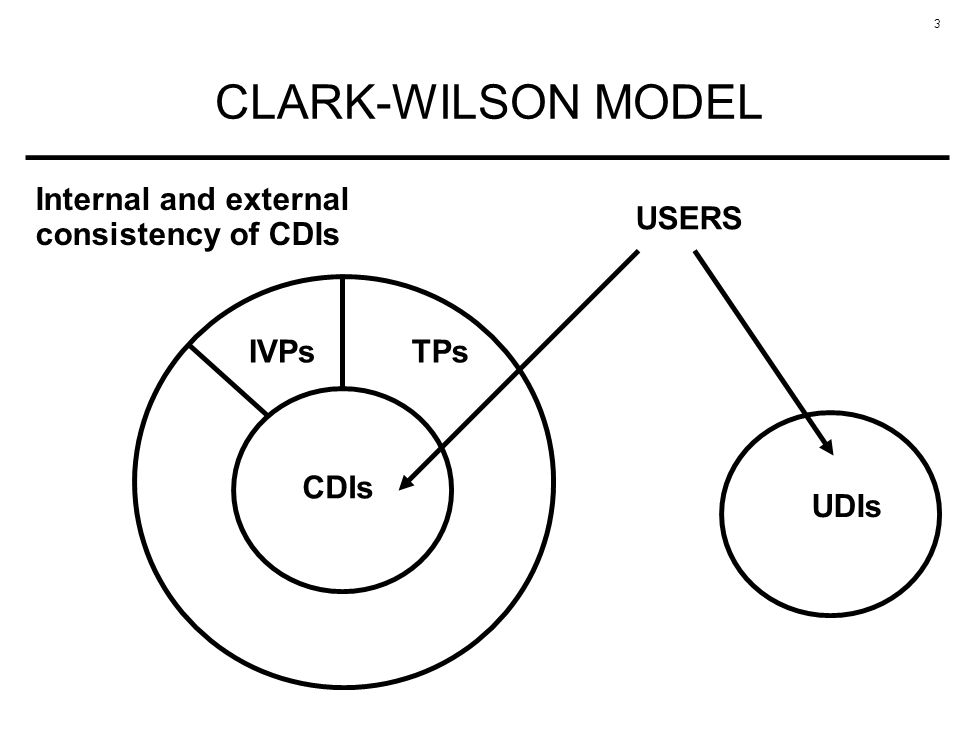

[[파일:클락-윌슨 모델 구성.jpg|500px]] | [[파일:클락-윌슨 모델 구성.jpg|500px]] | ||

== 매커니즘 == | *TP(Transform Procedure): 추상적 작업, 절차 | ||

=== 객체에 대한 접근 === | *CDI(Constrained Data Item): TP를 통해서만 수정 가능한 데이터 항목 | ||

* | *UDI(Unconstrained Data Item): TP를 통하지 않고 수정 가능한 데이터 항목 | ||

* 객체에 대한 직접적인 접근을 막는다. | *IVP(Integrity Verification Procedure): 무결성을 관리하기 위한 절차 | ||

* 오로지 Well-formed Transactions를 통해서만 객체에 | |||

** 거래 기록, 부정 거래 방지 등의 기능을 포함하는 Transaction | ==매커니즘== | ||

==== 예시 ==== | ===객체에 대한 접근 통제=== | ||

* 금융 전산 개발·운영 시 [[원장|거래 원장(DB)]]에 직접 접속하여 DML을 수행하는 것은 금지된다. | |||

* 거래 원장의 갱신은 오로지 거래 프로그램을 통해서만 이루어지도록 한다. | *기밀성보다 무결성을 더 중요하게 인식한다. | ||

* 원장에 직접 접근하여 수정하는 것은 사유가 충분히 소명되고 소속 팀장, 부장의 결재를 받아서만 가능하다. | *객체에 대한 직접적인 접근을 막는다. | ||

*오로지 Well-formed Transactions를 통해서만 객체에 접근할 수 있도록 한다. | |||

**거래 기록, 부정 거래 방지 등의 기능을 포함하는 Transaction | |||

====예시==== | |||

*금융 전산 개발·운영 시 [[원장|거래 원장(DB)]]에 직접 접속하여 DML을 수행하는 것은 금지된다. | |||

*거래 원장의 갱신은 오로지 거래 프로그램을 통해서만 이루어지도록 한다. | |||

*원장에 직접 접근하여 수정하는 것은 사유가 충분히 소명되고 소속 팀장, 부장의 결재를 받아서만 가능하다. | |||

===업무 분리의 원칙=== | |||

;Separation of Duties | ;Separation of Duties | ||

* 특정 한 사람이 전체 업무를 아울러서 처리하지 않도록 한다. | |||

==== 예시 ==== | *특정 한 사람이 전체 업무를 아울러서 처리하지 않도록 한다. | ||

* 금전의 송금, 송금에 대한 검증, 계정처리를 담당하는 담당자를 나누어 둔다. | |||

* 위 3가지 업무를 한 사람이 하게 될 경우 그 사람이 악의를 품으면 부정 송금이 가능해지게 된다. | ====예시==== | ||

* 악의가 없더라도 Single-Point of Failure가 될 가능성이 있다. | |||

*금전의 송금, 송금에 대한 검증, 계정처리를 담당하는 담당자를 나누어 둔다. | |||

*위 3가지 업무를 한 사람이 하게 될 경우 그 사람이 악의를 품으면 부정 송금이 가능해지게 된다. | |||

*악의가 없더라도 Single-Point of Failure가 될 가능성이 있다. | |||

==같이 보기== | |||

*[[접근통제 모델]] | |||

*[[벨-라파둘라 모델]] | |||

*[[비바 무결성 모델]] | |||

*[[만리장성 모델]] | |||

Latest revision as of 10:11, 4 July 2022

- Clark-Wilson Model

- 금융·상업 환경에서 적용되는 무결성 중심의 접근통제 모델

구성[edit | edit source]

- TP(Transform Procedure): 추상적 작업, 절차

- CDI(Constrained Data Item): TP를 통해서만 수정 가능한 데이터 항목

- UDI(Unconstrained Data Item): TP를 통하지 않고 수정 가능한 데이터 항목

- IVP(Integrity Verification Procedure): 무결성을 관리하기 위한 절차

매커니즘[edit | edit source]

객체에 대한 접근 통제[edit | edit source]

- 기밀성보다 무결성을 더 중요하게 인식한다.

- 객체에 대한 직접적인 접근을 막는다.

- 오로지 Well-formed Transactions를 통해서만 객체에 접근할 수 있도록 한다.

- 거래 기록, 부정 거래 방지 등의 기능을 포함하는 Transaction

예시[edit | edit source]

- 금융 전산 개발·운영 시 거래 원장(DB)에 직접 접속하여 DML을 수행하는 것은 금지된다.

- 거래 원장의 갱신은 오로지 거래 프로그램을 통해서만 이루어지도록 한다.

- 원장에 직접 접근하여 수정하는 것은 사유가 충분히 소명되고 소속 팀장, 부장의 결재를 받아서만 가능하다.

업무 분리의 원칙[edit | edit source]

- Separation of Duties

- 특정 한 사람이 전체 업무를 아울러서 처리하지 않도록 한다.

예시[edit | edit source]

- 금전의 송금, 송금에 대한 검증, 계정처리를 담당하는 담당자를 나누어 둔다.

- 위 3가지 업무를 한 사람이 하게 될 경우 그 사람이 악의를 품으면 부정 송금이 가능해지게 된다.

- 악의가 없더라도 Single-Point of Failure가 될 가능성이 있다.